Энциклопедия информационной безопасности. По всем вопросам обращайтесь по адресу swan@wikisec.ru

Комплекс выявления слабых паролей: различия между версиями

Перейти к навигации

Перейти к поиску

Wikiadmin (обсуждение | вклад) |

Wikiadmin (обсуждение | вклад) |

||

| Строка 3: | Строка 3: | ||

==Назначение Комплекса== | ==Назначение Комплекса== | ||

| − | Комплекс предназначен для выявления учетных записей со слабыми паролями в Active Directory — службы каталогов корпорации Microsoft для операционных систем семейства Windows Server. | + | Комплекс предназначен для выявления учетных записей со слабыми паролями в '''Active Directory''' — службы каталогов корпорации Microsoft для операционных систем семейства Windows Server. |

==Условия применения Комплекса== | ==Условия применения Комплекса== | ||

Версия 20:45, 9 марта 2020

Комплекс позволит вам выявить в вашей Компании учетные записи со слабыми паролями типа (123456, qwerty, passw0rd и т.п.) и сменив их на устойчивые значительно повысить защищенность вашей инфраструктуры.

Содержание

Назначение Комплекса

Комплекс предназначен для выявления учетных записей со слабыми паролями в Active Directory — службы каталогов корпорации Microsoft для операционных систем семейства Windows Server.

Условия применения Комплекса

- Вы используете на свой страх и риск. Никаких гарантий, но мы работаем над тем чтобы багов не было

- Вы используете Комплекс только в целях повышения защищенности своих систем

- Коммерческое использование Комплекса и его составных частей запрещено

Подготовка к запуску Комплекса

Шаг 1. Скачайте Комплекс (3,5 гигабайт)

- Ссылка на скачивание

- Пароль на архив: H$@YvJP&W8nq2V

Шаг 2. Разархивируйте Комплекс

- Разархивировать Комплекс необходимо на доменную ПЭВМ

- На диске должно быть свободно не менее 4 гигабайт

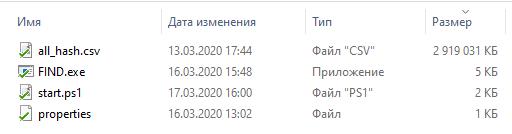

- После разархивирования папка с Комплексом должна выглядеть так:

Шаг 3. Поправьте файл настроек

- Файл настроек properties

- В параметре DomainController укажите адрес вашего домен контроллера

- В параметре Domain укажите корневой путь до домена

- В параметре OUsss укажите организационную единицу

Запуск Комплекса

- Необходимо запустить скрипт find_stupid.ps1 С ПРАВАМИ АДМИНИСТРАТОРА ДОМЕНА!

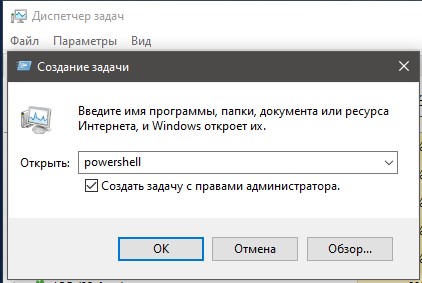

- Запустите «Диспетчер задач»

- В меню «Файл» нажмите «Запустить новую задачу»

- Введите в поле «powershell» и поставьте галочку «Создать задачу с правами администратора»

- Нажмите «ОК»

- В открывшемся окне запустите скрипт:

- Скрипт начнет выполняться и через минуту появится отображение выполнения:

- Процесс займет продолжительное время, дождитесь завершения

- Найденные слабые пароли будут по мере обнаружения дописываться в файл в папку LOGS\

Известные проблемы

- Мы подготовили скоростную версию Комплекса, ожидайте

- пока нет