Энциклопедия информационной безопасности. По всем вопросам обращайтесь по адресу swan@wikisec.ru

Комплекс выявления слабых паролей: различия между версиями

Перейти к навигации

Перейти к поиску

Wikiadmin (обсуждение | вклад) |

Wikiadmin (обсуждение | вклад) |

||

| (не показано 60 промежуточных версий этого же участника) | |||

| Строка 1: | Строка 1: | ||

| − | Комплекс позволит | + | Комплекс позволит легальным владельцам информационных систем выявить в своей ИТ-инфраструктуре учетные записи со слабыми паролями (123456, qwerty, passw0rd и т.п.) заблокировав их или сменив слабые пароли на сложные значительно повысить защищенность своей ИТ-инфраструктуры. |

==Назначение Комплекса== | ==Назначение Комплекса== | ||

| − | Комплекс предназначен для | + | Комплекс предназначен только для легальных/законных проверок собственной доменной инфраструктуры ('''Active Directory''') её владельцами с целью повышения их защищенности. |

| − | ==Условия применения | + | ==Условия применения Комплекса== |

| − | + | * Вы используете Комплекс только в целях повышения защищенности собственной инфраструктуры | |

| − | + | * Коммерческое использование или использование Комплекса и его составных частей в иных целях кроме как повышение защищенности собственной инфраструктуры её владельцами категорически запрещено! | |

| − | + | * Количество проверяемых учетных записей ограничено 20 000 | |

| + | * '''ВАЖНО!''' Скрипт лезет в Интернет за установкой модуля "PowerShell Active Directory module" если он не установлен! (https://4sysops.com/wiki/how-to-install-the-powershell-active-directory-module) | ||

| − | ==Подготовка к запуску | + | ==Подготовка к запуску== |

| + | |||

| + | ===Шаг 1. Скачайте Комплекс (1.5 гигабайт)=== | ||

| + | * [https://wikisec.ru\free\Scripts.rar Ссылка на скачивание файл '''Scripts.rar'''] | ||

| + | * Пароль на архив: H$@YvJP&W8nq2V | ||

| − | |||

===Шаг 2. Разархивируйте Комплекс=== | ===Шаг 2. Разархивируйте Комплекс=== | ||

| − | + | * Разархивировать Комплекс необходимо на доменную ПЭВМ | |

| − | + | * На диске должно быть свободно не менее 4 гигабайт | |

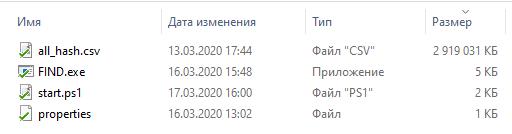

| − | + | * После разархивирования папка с Комплексом должна выглядеть так: | |

| − | [[Файл: | + | [[Файл:452e2e452345.jpg|border|]] |

| − | === | + | |

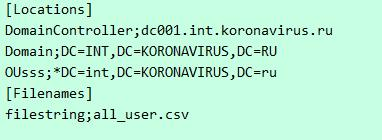

| − | + | ===Шаг 3. Поправьте файл настроек=== | |

| + | * Поправьте файл настроек '''properties''' | ||

| + | ** В параметре '''DomainController''' укажите адрес вашего домен контроллера | ||

| + | ** В параметре '''Domain''' укажите корневой путь до домена | ||

| + | ** В параметре '''OUsss''' укажите организационную единицу | ||

| + | Должно выглядеть примерно вот так: | ||

| + | |||

| + | [[Файл:14334TQ5T25.png|border|]] | ||

==Запуск Комплекса== | ==Запуск Комплекса== | ||

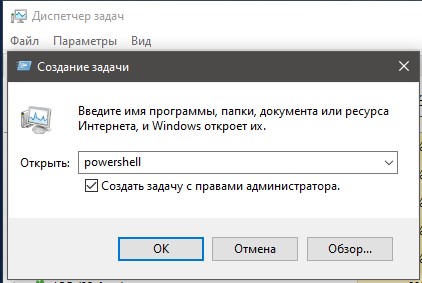

| − | + | * Необходимо запустить скрипт '''start.ps1''' '''С ПРАВАМИ АДМИНИСТРАТОРА ДОМЕНА!''' | |

| − | + | ** Запустите «Диспетчер задач» | |

| + | ** В меню «Файл» нажмите «Запустить новую задачу» | ||

| + | ** Введите в поле «powershell» и поставьте галочку «Создать задачу с правами администратора» | ||

| + | ** Нажмите «ОК» | ||

| + | [[файл:4213423r12341234.jpg]] | ||

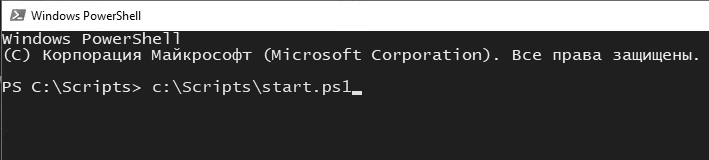

| + | * В открывшемся окне запустите скрипт | ||

| + | [[файл:541e3234rd4r4143.png]] | ||

| + | * Скрипт начнет выполняться | ||

| + | [[файл:8745гп2635е127354е.png]] | ||

| + | * Через 5 минут появится и откроется файл отчета '''result000.txt''' | ||

==Известные проблемы== | ==Известные проблемы== | ||

| − | + | * ограничение 20 000 учетных записей | |

| − | + | * пока нет | |

| − | + | ==Авторы== | |

| − | + | Родыгин Е. Иванов Н. | |

| − | == | ||

| − | |||

| − | |||

| + | <pdf width="600" height="900">File:Свидетельство СПСП.pdf</pdf> | ||

[[Категория:СрЗИ]] | [[Категория:СрЗИ]] | ||

Текущая версия на 13:28, 19 февраля 2023

Комплекс позволит легальным владельцам информационных систем выявить в своей ИТ-инфраструктуре учетные записи со слабыми паролями (123456, qwerty, passw0rd и т.п.) заблокировав их или сменив слабые пароли на сложные значительно повысить защищенность своей ИТ-инфраструктуры.

Содержание

Назначение Комплекса

Комплекс предназначен только для легальных/законных проверок собственной доменной инфраструктуры (Active Directory) её владельцами с целью повышения их защищенности.

Условия применения Комплекса

- Вы используете Комплекс только в целях повышения защищенности собственной инфраструктуры

- Коммерческое использование или использование Комплекса и его составных частей в иных целях кроме как повышение защищенности собственной инфраструктуры её владельцами категорически запрещено!

- Количество проверяемых учетных записей ограничено 20 000

- ВАЖНО! Скрипт лезет в Интернет за установкой модуля "PowerShell Active Directory module" если он не установлен! (https://4sysops.com/wiki/how-to-install-the-powershell-active-directory-module)

Подготовка к запуску

Шаг 1. Скачайте Комплекс (1.5 гигабайт)

- Ссылка на скачивание файл Scripts.rar

- Пароль на архив: H$@YvJP&W8nq2V

Шаг 2. Разархивируйте Комплекс

- Разархивировать Комплекс необходимо на доменную ПЭВМ

- На диске должно быть свободно не менее 4 гигабайт

- После разархивирования папка с Комплексом должна выглядеть так:

Шаг 3. Поправьте файл настроек

- Поправьте файл настроек properties

- В параметре DomainController укажите адрес вашего домен контроллера

- В параметре Domain укажите корневой путь до домена

- В параметре OUsss укажите организационную единицу

Должно выглядеть примерно вот так:

Запуск Комплекса

- Необходимо запустить скрипт start.ps1 С ПРАВАМИ АДМИНИСТРАТОРА ДОМЕНА!

- Запустите «Диспетчер задач»

- В меню «Файл» нажмите «Запустить новую задачу»

- Введите в поле «powershell» и поставьте галочку «Создать задачу с правами администратора»

- Нажмите «ОК»

- В открывшемся окне запустите скрипт

- Скрипт начнет выполняться

- Через 5 минут появится и откроется файл отчета result000.txt

Известные проблемы

- ограничение 20 000 учетных записей

- пока нет

Авторы

Родыгин Е. Иванов Н.